Kwantowy komputer już za tydzień?

8 lutego 2007, 11:43Specjaliści na całym świecie oceniają, że komputery kwantowe powstaną za około 20 lat. Tymczasem firma D-Wave z Kanady oświadczyła, że w przyszłym tygodniu zaprezentuje pierwszy działający komputer kwantowy.

Tajemniczy problem z iMakami

2 listopada 2009, 12:22Użytkownicy komputerów iMac informują na forach o niespodziewanych kłopotach z maszynami. Wszystko wskazuje na to, że jakiś niezidentyfikowany dotąd błąd powoduje, że po wejściu na witrynę z elementami Flash, komputer pracuje bardzo powoli, gdyż dochodzi do całkowitego zużycia mocy procesora.

Rembrandt komputerowego nie-Rembrandta

7 kwietnia 2016, 12:36Po przeanalizowaniu wszystkich znanych dzieł Rembrandta komputer stworzył obraz, który jak najbardziej przypominał styl mistrza, ale nadal mógł uchodzić za jego własną pracę. Dzięki drukowi 3D uzyskano teksturę farby olejnej.

Galera - 50 teraflopsów w Gdańsku

5 kwietnia 2008, 09:31Jak donosi PC World Komputer, na Politechnice Gdańskiej stanął najpotężniejszy komputer w Polsce i 9. pod względem wydajności w Europie. W uroczystości uruchomienia Galery wzięli udział m.in. Lech Wałęsa i prezes Intela Paul Otellini.

Kwantowy komputer prostszy, niż sądzono?

9 listopada 2010, 16:32Jedyne osiągnięcia w kwestii kwantowych komputerów to laboratoryjne przykłady, a największy zbudowany „komputer" składał się z... aż trzech qubitów, czyli kwantowych bitów. Główny problem to odporność na błędy, ale dwóch naukowców ma pomysł, jak interesująco ominąć tę trudność.

Porozumiewawcze kiwanie

25 maja 2009, 11:35Podczas rozmowy ruchy głowy przekazują pewną część znaczeń i emocji. Kobiety poruszają głową w większym stopniu niż mężczyźni, lecz kiedy konwersują ze sobą osoby przeciwnej płci, panie zaczynają się w tym względzie ograniczać, a panowie nieco ośmielać. Czy dzieje się tak ze względu na oczekiwania względem drugiej płci, czy z powodu wzajemnych oddziaływań, np. naśladownictwa?

R2H - przenośny komputer Asusa

27 sierpnia 2006, 09:53Na rynku oficjalnie zadebiutował R2H Ultra-Mobile PC firmy Asustek. To przenośne urządzenie wyposażono zarówno we wbudowaną kamerę internetową o wysokiej rozdzielczości, jak i odbiornik GPS oraz system biometrycznego uwierzytelniania.

Asus Eee z Windows 7

17 lutego 2009, 11:55Podczas odbywającego się w Barcelonie Mobile World Congress firma Asus zaprezentowała miniaturowe laptopy z rodziny Eee z zainstalowanym systemem Windows 7 Beta 1. Nowe Eee wyposażono w technologię łączności 3.5G i tym samym będą one jednymi z pierwszych urządzeń obsługujących tę technologię dzięki Windows 7.

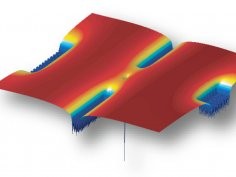

Tranzystor z pojedynczego atomu

20 lutego 2012, 12:18Wynikiem współpracy uczonych z Purdue University, University of New South Wales i University of Melbourne jest najmniejszy tranzystor na świecie. Urządzenie zbudowane jest z pojedynczego atomu fosforu.

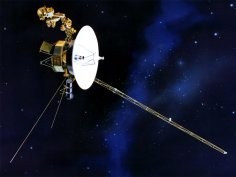

Inżynierowie naprawili Voyagera 1

1 września 2022, 06:00Inżynierowie z NASA naprawili sondę Voyager 1. Jak informowaliśmy w maju, sonda, znajdująca się w odległości ponad 23 miliardów kilometrów od Ziemi, zaczęła przysyłać nieprawidłowe dane. Były one wysyłane z systemu AACS, do którego od 45 lat należy kontrola nad prawidłową orientacją pojazdu. Jednym z jego zadań jest dopilnowanie, by antena Voyagera była skierowana dokładnie na Ziemię